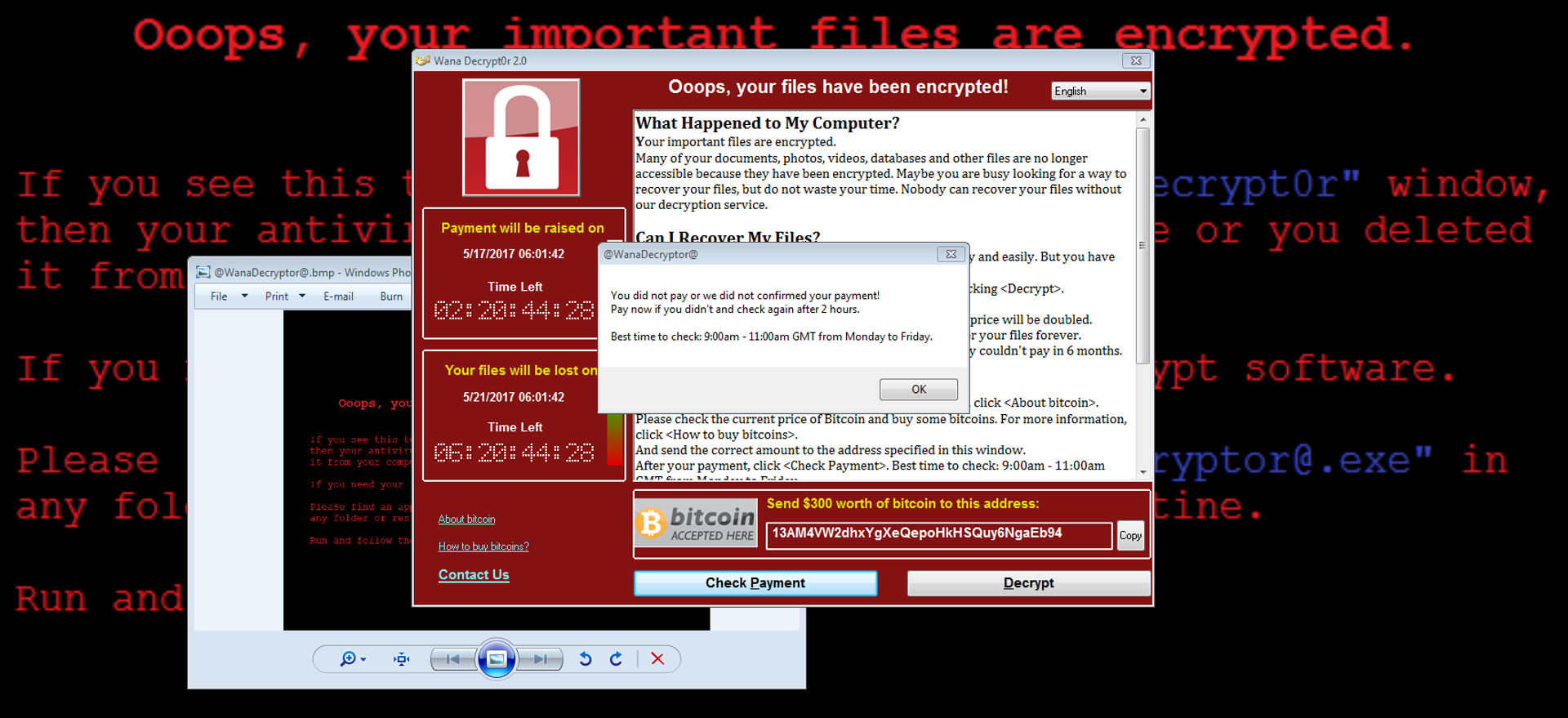

Yêu cầu cập nhật bản vá lỗ hổng ngăn mã độc WannaCry

Kinhtedothi - Trung tâm Ứng cứu khẩn cấp máy tính Việt Nam (VNCERT) yêu cầu các đơn vị cập nhật lỗ hổng và theo dõi, ngăn chặn mã độc WannaCry.

Cụ thể, trong công văn mới nhất gửi các cơ quan, đơn vị, DN trên toàn quốc, VNCERT đã yêu cầu các đơn vị báo cáo kết quả thực hiện 2 văn bản điều phối 123/VNCERT-ĐPƯC ngày 24/4/2017 cảnh báo phương thức tấn công khai thác hệ thống mới của nhóm hacker Shadow Brokers, 144/VNCERT-ĐPƯC ngày 13/5/2017 yêu cầu các đơn vị theo dõi, ngăn chặn kết nối máy chủ điều khiển mã độc WannaCry.

Việc báo cáo kết quả thực hiện 2 văn bản điều phối nêu trên sẽ được thực hiện theo chế độ mật, với các nội dung thông tin báo cáo gồm số lượng máy trạm, máy chủ nhiễm mã độc WannaCry; số lượng máy trạm, máy chủ đã cập nhật và chưa cập nhật các bản vá theo lệnh điều phối số 123.Đặc biệt, trong công văn gửi ngày 17/5/2017, VNCERT cũng yêu cầu các cơ quan, đơn vị, DN trong cả nước khẩn trương kiểm tra, rà soát lỗ hổng và hoàn thành gấp việc cập nhật các bản vá cho 9 lỗ hổng của hệ điều hành Windows và 1 lỗ hổng của tường lửa Cisco ASA, gồm có: EternalBlue (MS17-010), EmeralThread (MS10-06), EternalChampion (CVE-2017-0146 và CVE-2017-0147), ErraticGopher, EskimoRoll (MS-14-068), EternalRomance (MS17-010) EducatedScholar (MS09-050), EternalSynergy (MS17-010), Eclipsed Wing (MS08-067), ExtraBacon (CVE-2016-6366).VNCERT nhấn mạnh: “Các lỗ hổng nêu trên có thể bị hacker tận dụng để tạo ra những chiêu thức tấn công mới nguy hiểm, tinh vi hơn rất nhiều lần”.Theo đại diện VNCERT, trường hợp đầu tiên tại Việt Nam bị nhiễm mã độc tống tiền WannaCry là 1 máy chủ phân giải tên miền ở Thái Nguyên vào 16h thứ 6 ngày 12/5/2017. Đây là trường hợp điển hình về sự chủ quan trong công tác đảm bảo an toàn thông tin.Dù đã được cảnh báo về các lỗ hổng của hệ điều hành Windows song hệ thống của đơn vị này vẫn còn tồn tại những lỗ hổng đó. Chúng tôi đã hỗ trợ xử lý sự cố, “làm cứng” lại hệ thống của đơn vị”, đại diện VNCERT chia sẻ.Ngay sau khi làn sóng tấn công mạng bằng mã độc tống tiền WannaCry xảy ra, ngày 13/5/2017, Bộ TT&TT đã có các cảnh báo, hướng dẫn kịp thời tới rộng rãi cộng đồng thông qua nhiều phương tiện truyền thông đại chúng.